GOM Playerアップデートでウイルス感染の取材メモとツイートのお詫び

GOM Playerのアップデートによって、パソコンがウイルスに感染する件の取材メモを補足としてアップしておきます。詳細は以下の記事にまとめております。(2014年1月23日22時15分更新)

GOM Playerの件、わかっていることをまとめました/GOM Player、ウイルス感染チェック法 : YOMIURI ONLINE(読売新聞) http://t.co/YSX8PS3wsL

— 三上洋 (@mikamiyoh) January 23, 2014

GOM Playerとは

・人気の無料動画再生ソフト「世界200カ国で利用、5億ダウンロード」

・Windowsの一部バージョンでは再生できないFLV(Flash動画)、MOV(QuickTime動画)を再生する無料ソフトととして幅広く使われている

ウイルス感染(不正プログラム侵入)について

・企業向けセキュリティ会社・LAC(ラック)による注意喚起(1/23 15:00)

【注意喚起】 正規のソフトウェアのアップデートで、不正なプログラムが実行される事案について

▼詳細は次のURLからご確認ください。… http://t.co/izao8zbIeJ

— ラック公式 (@lac_security) January 23, 2014

・GOM Playerで表示されるアップデートを行うと、不正プログラムに侵入される恐れあり

・不正プログラムに侵入されると、そのパソコンは犯人によって外部から遠隔操作される

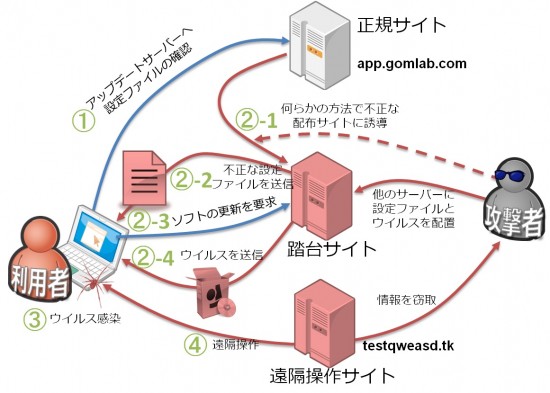

・GOM Playerのアップデートサーバーの設定が書き換えられ、犯人が用意したサーバーから偽のアップデートファイルがインストールされる(画像はLACの注意喚起によるもの)

・配布元の GRETECH JAPANによる発表(1/23 16:30)

GOM配布元の発表。「アップデートサーバーの安全性は確認しているが、アップデートは一時中止する」とのこと/一部報道に対する弊社の見解について – GOM Player【ゴムプレーヤー】 http://t.co/OWYMTCkPsA

— 三上洋 (@mikamiyoh) January 23, 2014

現時点でGOM Playerアップデートサーバーの安全性は確認しておりますが、今回報道されている事象が現時点でも発生していた場合の可能性を踏まえ、ユーザーのみなさまに安全なソフトウェアを提供することを最優先と考え、GOM Playerを含むすべてのGOM製品(GOM Encoder、GOM Audio、GOM Tray)のアップデートサービスを一時中止させていただいております。

ウイルス感染報道の経緯

LACとGRETECH JAPANへの筆者の取材によるものです

・LACの企業向けのインシデント対応サービス「サイバー119」で企業から相談あり

・そのパターンに合わせたフィルターをLACが用意

・LACの顧客向けサーバー監視センター「JSOC」でフィルターを適用

・複数の企業でGOM Playerによる感染:不正な通信を発見

・LACが1/23の15時頃に注意喚起をウェブサイトで発表

・配布元のGRETECH JAPANが、1/23の16時30分頃に文書を発表し、アップデートを中止

標的型攻撃に利用され、官公庁や企業が狙われる恐れあり

【注意喚起】 正規のソフトウェアのアップデートで、不正なプログラムが実行される事案について

▼詳細は次のURLからご確認ください。… http://t.co/izao8zbIeJ

— ラック公式 (@lac_security) January 23, 2014

本事案においては、このような状況に加え、先に注意喚起を行った「水飲み場型の攻撃」でもあるように、感染対象を絞り込む手法も取り入れられているものと推測され、攻撃者の標的以外への攻撃は行われないようです。

LACへの取材したところ、全員が感染するのではなく、特定のユーザーのみを狙っている傾向があるとのこと。筆者の推測になるが、IPアドレスなどを基に、官公庁や企業のユーザーだけを狙って感染させている可能性がある。

現在のところ不明な点、調査すべき点

・不正プログラムの検体の名前・種類:LACでは顧客の情報になることもあって、不正プログラムの具体的な名前について公表していない

・感染ルート:LACでは2つのパターンを想定している

この「踏台サイト」への転送接続は、 1) たとえばDNSキャッシュポイズニングのような通信経路内での改ざん、もしくは 2) 接続がリダイレクトされるように「正規サイト」が改ざんされた、等が考えられます。

・GOM Player側では「サーバーの安全性を確認している」と発表している。書き換え方法については、現時点ではわからない

・この不正プログラムをウイルス対策ソフトが検知できるのかどうか(各社の発表待ち)

現時点での対策

【注意喚起】 正規のソフトウェアのアップデートで、不正なプログラムが実行される事案について

▼詳細は次のURLからご確認ください。… http://t.co/izao8zbIeJ

— ラック公式 (@lac_security) January 23, 2014

・企業では通信ログに以下のアドレスがないかチェック

testqweasd.tk

211.43.220.89

114.202.2.4

・個人は以下の方法で(一般ユーザー向けとは言えないので、他の何らかのチェック手段が必要かと思われる→GOM Player側の発表待ち)

GOM Playerの設定ファイルに記載されているURLを確認します。

確認内容:インストールフォルダにある「GrLauncher.ini」をメモ帳などで開き、VERSION_FILE_URLの項目が

http://app.gomlab.com/jpn/gom/GrVersionJP.ini 以外になっていないか確認する。

(当社確認内容。これ以外にも正規の内容が存在している可能性があります。)

確認内容:ユーザーのローカルフォルダ※にあるファイル「GrVersion.ini」をメモ帳などで開き、 DOWN_URL の項目が

https://app.gomlab.com/jpn/gom/GOMPLAYERJPSETUP.EXE 以外になっていないか確認する。

※例えば、Windows XPの場合:

%Appdata%\GRETECH\GomPlayer

Windows7の場合:

%AppData%Roaming\GRETECH\GomPlayer

筆者のツイートに関するお詫びと訂正

・1/23の16時頃筆者がTwitterで「GOM Playerはアンインストールを」と呼びかけてしまったもの。筆者の誤認によるもの。大変申し訳ありませんでした。以下のように訂正します。

【お詫びと訂正 1/3】先ほど私が「GOM Playerのアンインストールを」と呼びかけましたが、これは私の間違いでした。アンインストールするとウイルス感染(もしくは不正な接続)しているか確認できなくなる可能性があります(続く)

— 三上洋 (@mikamiyoh) January 23, 2014

【お詫びと訂正 2/3】大変申し訳ありませんが、アンインストールではなく、GOM Playerを残した状態で、下記のサイトの方法でお確かめ下さい。私のミスです。大変申し訳ありません http://t.co/wrtdUlInTL (続く)

— 三上洋 (@mikamiyoh) January 23, 2014

【お詫びと訂正 3/3】私が書いた「GOM Playerのアンインストールを」というツイートは間違いのため、いったん削除いたします。状況について解説する記事をこの後に出します。申し訳ありませんでした

— 三上洋 (@mikamiyoh) January 23, 2014

もしアンインストールしてしまったら?

大変済みませんが、以下の対応でよろしくお願いします。

・現在使っているウイルス対策ソフトでチェックする

・配布元の GRETECH JAPANによるユーザー向け発表を待つ

GOM配布元の発表。「アップデートサーバーの安全性は確認しているが、アップデートは一時中止する」とのこと/一部報道に対する弊社の見解について – GOM Player【ゴムプレーヤー】 http://t.co/OWYMTCkPsA

— 三上洋 (@mikamiyoh) January 23, 2014

続報が分かり次第、更新するか、記事をアップします(2014年1月23日22時15分)